Плагін all in one wp security. Плагіни безпеки для WordPress

Розкручений сайт у мережі, маса шанувальників ресурсу, позитивні відгуки від аудиторії – всі ці чинники стають основою успішного бізнесу в інтернеті, що приносить чудовий дохід.

Автор сайту радіє своїм досягненням, але в самий невідповідний момент виникають певні проблеми, які, як правило, засновують недоброзичливці. Щоб захистити свій сайт від злому, потрібно знайти хорошу програму, що забезпечує гідний захист ресурсу навіть від найсерйозніших атак хакерів.

Існує три важливі напрямки, що гарантують безпеку створеного ресурсу:

- Захист від спаму.

- Захист від вірусів ().

- Захист від зламування.

Про перші два напрямки ми поговоримо наступного разу, а сьогодні розглянемо питання –

В інтернеті досить багато програм, які забезпечують захист сайтів. Чому ми рекомендуємо All In One WP Security? Цей вибір обґрунтовано особливими перевагами:

- плагін встановлюється безкоштовно;

- легка система налаштувань, що дозволяє кожному новачкові швидко встановити необхідні параметри, що гарантують гідний захист;

- наявність російськомовної версії, що є особливо актуальним для жителів РФ та інших країн СНД.

All In One WP Security

– найважливіші критерії, щоб забезпечити ефективну роботу у мережі з отриманням регулярного доходу.

– чудовий плагін для цієї мети, а щоб активувати його захисну функцію, рекомендуємо виконати такі дії:

- Перед налаштуванням, бажано зробити резервну копію деяких файлів (htaccess, wp-config і бази даних). Зробити це можна у самому плагіні: вибираємо в адмінці папку «налаштування» та виконуємо збереження.

- Далі переходимо в панель управління. Тут функціонує досить зручний вимірювач, яким можна легко визначити рівень захисту сайту. Якщо параметри будуть низькими, користувач може зробити деякі дії для підвищення цих показників. Але ми не рекомендуємо прагнути до досягнення максимального рівня, тому що в такій ситуації є деякі ризики, не зовсім приємні для творця ресурсу (сайт може впасти в рейтингу або програма почне функціонувати з певними збоями).

- Для активації необхідного функціоналу, що забезпечує захист від злому, переходимо до блоку поточного статусу.

Загальні параметри плагіна для захисту WordPress

У загальних налаштуваннях користувач може відключати феєрвол, блокувати функції безпеки, що особливо актуально, якщо в системі щось перестало функціонувати в потрібному режимі. Також можна створювати резервні копії.

Щоб приховати WordPress, потрібно вибрати « Видалення метаданих WP Generatorі відзначити даний пункт. А для експортування особистих налаштувань переходимо у вкладку «Імпорт/експорт», де за допомогою двох кліків вам вдасться встановити всі необхідні галочки.

Захист від злому буде досить якісним, якщо ви не полінуєтеся змінити ім'я адміна. Стандартний профіль з простим паролем легко зламується хакерами, тому грамотно продумайте секретний код і нік, що відображається. Дуже добре, якщо він не співпадатиме з іменами інших користувачів. У будь-якому випадку, змінити цю інформацію можна завжди.

Окрему увагу слід приділити вкладці "пароль". У цьому плагіні функціонує дуже цікава функція, що дозволяє користувачеві простежити оперативність автоматичного підбору пароля. Тобто ви придумуєте секретний код, вводите його в рядок і дивіться, скільки часу піде для розсекречення задуманих символів. Цей пошук здійснюється автоматично. Якщо програма швидко визначить ваш пароль, то ризики злому досить високі.

Як створити якісний пароль?

- У секретному коді обов'язково використовуйте малі та великі літери, можна навіть у хаотичному порядку;

- пароль повинен складатися з літер та цифр;

- для надійності також можна додати в задуманий код деякі символи;

- також не рекомендується створювати пароль із малою кількістю символів (бажано від 10 і більше).

Тепер перевіряємо рівень безпеки нового пароля. Дуже добре, якщо автоматична програма визначила можливість злому за десятки років! Такий захист точно буде надійним і максимально ефективним!

Авторизація

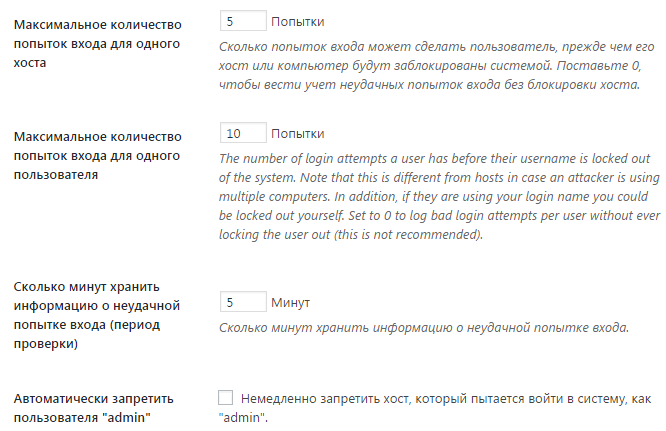

Переходимо до наступного етапу налаштувань - "Авторизація". Вибираємо «Блокування» та підключаємо цю функцію на певний проміжок часу. Як це працює? Наприклад, ви тричі ввели неправильний пароль, після чого відбудеться автоматичне блокування доступу на заданий період.

У вкладці «Помилкові спроби авторизації» можна переглянути логіни, що легко підбираються. Також тут можна спостерігати за кількістю спроб злому з точною датою та часом.

Ми рекомендуємо поставити установку «автоматичного розлогівання користувачів» на певний час (наприклад, 600 хвилин) та активувати «ручне схвалення нових реєстрацій».

Додатковий захист сайту від злому:

Наступний етап налаштувань захисного плагіна All In One WP Security передбачає такі установки:

- Захист від брутфорс-атак. Для її активації необхідно перейменувати адресу сторінки для логіна (змінити на свій). Також можна підключити функцію захисту за допомогою cookie, але пам'ятайте, що під час її активації ви не зможете використовувати інші пристрої для входу на сайт. Саме тому ми не рекомендуємо проводити налаштування цього режиму.

- Ми також не рекомендуємо підключати «CAPTCHA».

- А ось «білий список для логіну» багатьом може стати в нагоді, але тільки за умови, якщо ви здійснюєте вхід з одного ip;

- Останній крок – активація медового бочонка (ставимо галочку).

Ці налаштування дозволять підключити якісний захист WordPress від брутфорс-атак.

Всім привіт! Безпека та ще раз безпека! Якщо ви раніше читали на моєму блозі статтю « », то, напевно, зацікавилися додатковою безпекою для свого сайту. Та й взагалі, будь-який адекватний вебмайстер має любити та оберігати своє дітище. У цій статті я розповім про всі опції плагіна All In One WP Security і покажу, як їх правильно налаштувати.

Важливо

На моєму блозі є серія уроків «». І якщо ви налаштували безпеку сайту з урахуванням рекомендацій цих уроків, то врахуйте, що плагін All In One WP Security продублює функції інших плагінів захисту. Наприклад, функції:

- блокування IP-адреси після невірних спроб авторизації

- капча у коментарях

- зміна сторінки входу в адмінку та інше

Тому залиште все як є і не встановлюйте плагін, або в міру налаштування плагіну All In One WP Security уважно аналізуйте функції захисту, щоб вони не дублювалися функціями вже встановлених плагінів. І якщо побачили дубль, то відключайте дублюючий плагін, щоб усі налаштування All In One WP Security працювали правильно.

Можливо, ви запитаєте мене, чому в курсі створення блогу своїми руками я порекомендував налаштовувати безпеку WordPress через інтеграцію коду, окремими плагінами та інше? Справа в альтернативі. І між іншим, за моїми вимірами швидкості завантаження та загалом роботи сайту, я не помітив різниці між усіма задіяними рекомендаціями з трьох частин 13 уроку, від плагіна All In One WP Security. Серед вас є особи, які не повірять мені на слово і продовжуватимуть інтегрувати код у двигун, обминаючи стороною «вагові плагіни», робіть як знаєте.

Встановлення плагіна

Отже, почнемо. Для початку встановимо плагін All In One WP Security та активуємо його:

Після цього в адміністративній панелі сайту з'явиться меню плагіна:

При наведенні курсору миші спливає контекстне меню:

Панель управління

Думаю спочатку краще познайомитися з панеллю управління, для переходу в яку вам необхідно натиснути на елемент меню плагіна в адмінці, або навести курсор миші на «WP Security» і натиснути на «Панель управління». Далі ви побачите п'ять вкладок:

Вкладка "Панель управління"

Спочатку ми знаходимося у вкладці "Панель управління". Тут ви можете побачити блоки:

- Активних сесій

- Режим обслуговування

- Останніх 5 авторизацій

- Заблоковані IP-адреси

Вимірник рівня безпеки

Цей блок відображає поточний рівень безпеки на основі всіх налаштувань плагіна:

Вимірюється він у балах, які додаються після активації того чи іншого налаштування. Чим вищий поточний показник безпеки, тим краще. Але в мене так і не вийшло підвищити рівень безпеки до максимального значення 505 балів (версія плагіна на момент написання статті Версія 4.3.2). Це пов'язано з непотрібними функціями для мого блогу, які я не вмикав.

Діаграма безпеки Вашого сайту

Ця діаграма відображає всі поточні зміни в установках:

Це статистика, яка дозволяє швидко зорієнтуватися в стані налаштувань.

Блок «Активних сесій»

У цьому блоці відображається інформація про поточні сесії в адміністративній панелі сайту:

Як правило, блок відображає повідомлення: "Зараз немає активних користувачів, крім Вас". Зрозуміло, якщо немає інших облікових записів з дозволом працювати в адмінці сайту, а за фактом ви бачите в цьому блоці невідомий обліковий запис, то це хакер.

Режим обслуговування

Дуже зручна функція:

Я не заперечую, що режим обслуговування можна включити редиректом, на раніше створену сторінку через.htaccess, але в плагіні ця опція вже є, а це значно полегшує життя під час, наприклад, технічного обслуговування сайту. На додаток можна налаштувати сторінку обслуговування на свій смак. Щоб налаштувати та увімкнути режим обслуговування, натисніть кнопку «on/off». Після цього ви потрапляєте на сторінку налаштувань режиму обслуговування. Щоб увімкнути режим, необхідно встановити галку в блоці «Увімкнути режим обслуговування» та зберегти налаштування. Додатково можна налаштувати відображуваний текст, вставити картинку та інше. А це можна змінити у блоці "Введіть повідомлення".

Цей блок містить інформацію про дату та п'ять останніх IP-адрес, з яких здійснювався вхід в адміністраторську зону сайту:

Ця інформація стане в нагоді не тільки з метою безпеки, але й для відстеження сесій інших облікових записів.

Заблоковані IP-адреси

У цьому блоці відображаються IP-адреси, які були заблоковані плагіном All In One WP Security або вами вручну:

На скріншоті записів немає, але в разі блокування IP адрес запису з'явиться.

Поточний статус найважливіших функцій

У цьому блоці можна побачити статус критично важливих заходів безпеки:

Як бачимо всі повзунки спочатку перебувають у положенні «OFF». Я спеціально створив умови з банальним логіном «admin», щоб розповісти та показати, як виконуються мінімальні рекомендації для забезпечення захисту вашого сайту.

Адміністратори

Пункт налаштувань "Адміністратори" відповідає за контроль облікових записів адміністраторів сайту. Тут ви побачите такі вкладки:

Ім'я користувача WP

У першій вкладці «Ім'я користувача WP» відображається список адміністраторів. Також тут можна побачити попередження про логіни, які можуть бути скомпрометовані:

Як бачимо, плагін вважає логін «admin» небезпечним і передбачає його перейменувати. Давайте так і зробимо. Для зміни логіну в порожньому полі "Нове ім'я користувача для адміністратора" введіть нове ім'я, наприклад, ще одна банальщина - "wpadmin". Після цього натисніть «Змінити ім'я користувача». Далі система автоматично вийде з облікового запису для того, щоб ви залогінилися з новим ім'ям адміністратора. Після цього ви знову опинитеся у вкладці «Ім'я користувача WP».

Тепер зверніть увагу на блок «Зміна імені користувача Адміністратора», а саме на бали:

Вітаю, вам зараховано 15 балів із 15 за виконання однієї базової рекомендації щодо налаштування безпеки WordPress.

Досвідчені веб-майстри чудово знаю, що стандартним функціоналом не можна змінити ім'я адміністратора, а ось за допомогою плагіна All In One WP Security можна. Хто читав першу частину уроку «Налаштування безпеки WordPress» знає, з якими труднощами можна зіткнутися під час створення облікового запису адміністратора з новим ім'ям та прив'язування до нього пошти від старого облікового запису.

Пароль

Тепер подивимося усередину вкладки «Пароль». У блоці «Перевірка надійності пароля» можна ввести ваш поточний пароль та отримати таку інформацію:

Як бачимо, бот-підбирач паролів, запущений зі звичайного комп'ютера, підбиратиме такий пароль дуже і дуже довго, навіть якщо обійти захист плагіна.

Відображене ім'я

Вас, напевно, цікавить чому я пропустив вкладку «Ім'я, що відображається». Я залишив його на закуску. Корисність цього пункту розрахована на нових користувачів WordPress. Тут можна побачити кількість балів, як і в кожному меню налаштувань. А у разі збігу нікнейму з логіном адміністратора ви побачите попередження:

Змінити нік ви можете клікнувши по логіну адміна, або навівши курсор миші на «Користувачі», в меню адміністративної панелі, натиснувши пункт «Ваш профіль». Якщо ви не проходили мій курс створення блогу, то спочатку введіть у поле «Нік (обов'язково)» видиме ім'я в якості автора статей, яке не збігається з логіном адміна. Далі, у списку «Відображати як» виберіть раніше введений нікнейм. Після цього збережіться. Тепер при відвідуванні меню налаштувань "Адміністратори", плагіна All In One WP Security, у вкладці "Відображуване ім'я" буде відображатися напис:

Налаштування

Загальні налаштування

За промовчанням ви перебуваєте у вкладці «Загальні налаштування». Тут вам доступні такі корисні функції:

- створення резервної копії бази даних

- створення резервної копії файлу.htaccess

- створення резервної копії файлу wp-config.php

Ще доступні опції увімкнення та вимкнення функції безпеки та всіх функцій фаєрволу All In One WP Security. Раджу завжди перед зміною налаштувань плагіна читати пояснення до опцій, наприклад:

.htaccess та wp-config.php

Зверніть увагу на вкладки ".htaccess Файл" та "wp-config.php Файл". У налаштуваннях цих вкладок можна створювати та відновлювати резервну копію, як ви вже здогадалися, .htacces та wp-config.php. Це дуже зручно і не вимагає FTP-клієнта.

WP Version Info

Для мене цікавішою вкладкою є наступна - WP Version Info. Хто не знає, поясню. WordPress генерує метатег з атрибутом content, який, у свою чергу, має значення поточної версії движка сайту. Це небезпечно, украй небезпечно! Тому, необхідно в блоці «Видалення мета-даних WP Generator» встановити галку біля «Check this if you want to remove the version and meta info produced by WP from all pages» та клацнути «Зберегти налаштування».

Імпорт експорт

Вкладка Імпорт/Експорт відповідає за створення шаблону налаштувань. Налаштувавши плагін All In One WP Security на одному з ваших проектів, ви можете перенести налаштування на інші сайти. Це дуже зручно навіть у тому випадку, якщо ви налаштували плагін, зробили експорт налаштувань, але різко виникла потреба відновити бекап сайту.

Advanced Settings

Остання вкладка Advanced Settings відповідає за метод отримання даних про IP адресу кожного з відвідувачів. Якщо ви не знайомі з PHP на досить хорошому рівні, а суперглобальний масив $_SERVER збільшує зіниці ваших очей, то попрошу не наближатися до цієї вкладки.

Авторизація

У цьому пункті налаштувань плагіна All In One WP Security ми бачимо такі вкладки:

Блокування авторизацій

В описі цієї вкладки ви, напевно, вже прочитали настанову розробників про Брутфорс-атаки. Далі, вам необхідно відзначити галками опції біля блоків:

- Включити опції блокування спроб авторизації

- Допускати запити на розблокування (на випадок, якщо ви заблокували самі себе)

- Виводити повідомлення про помилки авторизації (підвищує шанси себе не заблокувати)

- Повідомляти по Email (завжди бути в курсі невдалих спроб входу, що дозволяє відразу реагувати на можливі спроби злому)

Спускаємось нижче до глобального блоку «Діапазон тимчасово заблокованих IP адрес». Тут ви можете перейти в статистику заблокованих адрес, натиснувши «Locked IP Addresses».

У блоці «Login Lockdown IP Whitelist Settings» можна налаштувати список білих IP-адрес, наприклад, адресу вашого комп'ютера, до яких не будуть застосовуватися параметри блокування. Для цього в блоці Enable Login Lockdown IP Whitelist необхідно відзначити галкою пункт активації налаштування, а в блоці Введіть IP-адреси для білого списку ввести свою IP адресу. Не забуваємо зберігатись, трохи нижче. Але я не рекомендую налаштовувати білий список. Зловмисники можуть підробити вашу IP адресу.

Помилкові спроби авторизації

Рухаємось далі. У вкладці «Помилкові спроби авторизації» наведемо список безуспішних спроб авторизації. Ця інформація дуже корисна щодо аналітики спроб залогінитись. Кому важлива ця статистика, може експортувати їх у файл CSV:

Автоматичне розлогінення користувачів

Вклад «Автоматичне розлогінування користувачів» не менш важливий, ніж інші налаштування. Тут ви можете увімкнути розлогування користувачів адмінки через вказаний час бездіяльності, наприклад, 60 хвилин:

Журнал активності облікового запису

Далі, переходимо до «Журналу активності акаунту». Тут ви можете побачити час входу та виходу з адмінки конкретного користувача. Зберігається лише 50 записи на всі облікові записи. Подібна інформація корисна для аналізу активності:

Ці дані також можна експортувати до файлу CSV.

Активних сесій

В останній вкладці «Активних сесій» відображаються облікові записи в реальному часі, під якими виконано вхід до адміністраторської частини сайту:

Реєстрація користувача

У 99% випадків, налаштування "Реєстрація користувача" для блогу, у плагіні All In One WP Security, упускається. Але я все одно розповім про опції наступних вкладок:

Вручну підтвердження

Якщо ваш сайт передбачає реєстрацію, а кількість спаму, що залишається користувачами, залишає бажати кращого, то слід включити ручне затвердження нового користувача у вкладці «Підтвердження вручну». Це дозволить закрити доступ до авторизації до ручного підтвердження реєстрації користувача особисто вами. Що це дає у принципі. Як показує практика, на одному з моїх проектів зустрічаються індивіди, які спочатку реєструють пошти на кшталт: [email protected], [email protected], [email protected]і т.д. Подібні пошти використовують під час нової реєстрації після того, як я забанив перший обліковий запис певної особи. І якщо я бачу, що нещодавно траплялася на очі схожа пошта спамера, то баню реєстрацію. У результаті спамер не може залогінитися і заюзати ту ж пошту повторно для реєстрації, хоч він і не встиг залишити спам.

Тому, якщо є необхідність додаткової модерації користувачів відразу після реєстрації, потрібно в блоці «Активувати ручне схвалення нових реєстрацій» встановити галку і зберегти налаштування.

CAPTCHA під час реєстрації

Наступна вкладка «CAPTCHA під час реєстрації» додає капчу на сторінку реєстрації користувача. Капчу можна активувати, встановивши галку в блоці «Активувати CAPTCHA на сторінці реєстрації». Я вважаю цю функцію необхідною та корисною. Зрозуміло, якщо у вас передбачено реєстрацію нових користувачів.

Registration Honeypot

Вкладка «Registration Honeypot» дуже корисна функція для блокування крутих роботів реєстрації. Раджу включити цю опцію в блоці Enable Honeypot On Registration Page. Зберігаємось.

Захист Бази даних

Група налаштувань «Захист Бази даних» складається із двох вкладок:

З налаштуваннями у першій вкладці «Префікс таблиць БД» будьте дуже уважні. Необхідно відразу створити резервну копію бази даних у вкладці «Резервне копіювання БД».

Резервне копіювання БД

Розглянемо вкладку "Резервне копіювання БД". Для створення резервної копії бази даних натисніть на кнопку «Створити бекап бази даних зараз». Після успішного створення бекапу ви побачите наступну інформацію:

На скріншоті вказано розташування моєї бази даних. У вас адреса буде своя.

А також у цій вкладці можна настроїти регулярне створення копії БД. Для цього встановіть галку в блоці "Включити автоматичне створення бекапів". Додатково можете налаштувати як часто створювати копії, скільки копій зберігати на сервері та надсилання копії поштою. Не забуваймо зберігатися.

Префікс таблиць БД

Повертаємося до вкладки «Префікс таблиць БД». Якщо ви не змінювали префікс бази даних, він має значення «wp_». Саме про це ви й побачите попередження:

Щоб привласнити всім таблицям у базі даних інший префікс, вам потрібно задати його в полі блоку «Сгенерувати новий префікс таблиць БД». Після цього натисніть «Змінити префікс таблиць». Якщо ж ви мало розумієтеся на тому, який префікс має бути, то раджу поставити галку біля «Позначте, щоб плагін сам згенерував префікс завдовжки 6 випадкових символів», а поле «Введіть власний варіант префікса, використовуючи латинські літери, цифри та символ підкреслення» залишити порожнім.

Захист файлової системи

Тепер вивчимо комплекс налаштувань «Захист файлової системи» плагіна All In One WP Security. Цей пункт налаштувань складається з чотирьох вкладок:

Доступ до файлів

За промовчанням ми перебуваємо у вкладці «Доступ до файлів». Якщо ви сумніваєтеся, який CHMOD (права доступу) встановити на ту чи іншу папку на сервері, то плагін All In One WP Security вирішить все за вас. Зверніть увагу на таблицю у цій вкладці. Якщо плагін має зауваження щодо поточних прав доступу, то ви побачите в колонці «Рекомендована дія» напис «Встановити рекомендовані дозволи»:

Якщо зауважень немає, то напис «Дія не потрібна». Щоб застосувати рекомендовані налаштування CHMOD, натисніть «Встановити рекомендовані дозволи».

Редагування файлів PHP

У цій вкладці встановлюється заборона редагування файлів PHP з адміністративного середовища. Раджу встановити галку в блоці "Вимкнути можливість редагування PHP-файлів".

Доступ до файлів WP

Зазвичай, відразу після інсталяції WordPress, я видаляю файли: readme.html, wp-config-sample.php і т.д. Але трапляються випадки, коли новачків рятує зразок того ж файлу конфігурації. Тому рекомендую встановити галку в блоці «Заборонити доступ до інформаційних файлів, які створюються за умовчанням при встановленні WordPress».

Системні журнали

Ця вкладка розрахована на досвідчених вебмайстрів. Інакше дивлячись у лог помилок сайту ви не зможете розібратися в суті проблеми.

WHOIS-пошук

На мою скромну думку, це чудовий інструмент для отримання хоч якоїсь інформації, наприклад, про заблокованого користувача. Звичайно, ви можете користуватися сайтом WHOIS, але навіщо, якщо є WHOIS-пошук у плагіні All In One WP Security.

Чорний список

Плагін All In One WP Security дозволяє заблокувати не тільки за адресою IP, але і користувачів-агентів. Користувачами можна вважати різноманітні павуки/боти пошукових систем, різних сервісів аналітики та інше, які створюють надмірне навантаження на сервер. Це налаштування буде корисним навіть у тому випадку, якщо ви не бажаєте щоб, наприклад, бот гугла сканував ваш сайт. Усі налаштування, задані в пункті «Чорний список», будуть внесені до htaccess.

Файрволл

Налаштування «Файрволл» складається із семи вкладок:

Отже, почнемо по порядку.

Перш ніж розпочати внесення налаштувань у файл.htaccess через плагін All In One WP Security обов'язково зробіть резервну копію.htaccess.

Базові правила файрволу

Якщо ви не використовуєте, наприклад, плагіни автопостингу в соціальні мережі, можете сміливо встановити скрізь галки і зберегти налаштування цієї вкладки. Але я раджу включити лише такі пункти:

- Активувати основні функції брандмауера

- Disable Pingback Functionality From XMLRPC

- Block Access to debug.log File

Думаю з першим налаштуванням все ясно, а ось дві наступні опції мають обов'язковий характер. "Disable Pingback Functionality From XMLRPC" заборонить зворотні запити, наприклад, від сервісів статистики, але залишить дозволеними запити до сервісів. Опція «Block Access to debug.log File» заборонить доступ до файлу налагодження, який може містити в собі вразливу службову інформацію.

Додаткові правила файрволу

У цій вкладці раджу включити всі налаштування, окрім: «Вимкнути можливість перегляду директорій». Справа в тому, що заборона на перегляд директорій задається директивою AllowOverride в конфігураційному файлі httpd.conf на сервері. Внести подібні налаштування можна лише в тому випадку, якщо у вас є VPS, VDS, орендовані або свій сервер. В іншому випадку залиште це налаштування без галки.

Ви можете ознайомитись для чого кожне налаштування необхідне, клікнувши по «+ Докладніше»:

![]()

В принципі, практично всі налаштування файрволла, представлені в плагіні All In One WP Security, необхідні для забезпечення захисту WordPress.

6G Blacklist Firewall Rules

Файрволл 6G не має жодного відношення до мобільного зв'язку. Цей файрволл є захистом від безлічі шкідливих запитів URL, поганих ботів, спам-реферерів та інших атак. Включення правил файрвола шостого покоління значно знизить навантаження на сервер, зрозуміло, якщо подібні запити будуть. Рекомендую включити 6G та 5G захист.

Інтернет-боти

Вкладка «Інтернет-боти» блокує шкідливі боти, які маскуються під googlebot. Рекомендую включити опцію «Блокувати несправжні Googlebots». Інші пошукові роботи не будуть заблоковані.

Запобігти хотлінкам

Опція вкладки «Запобігти хотлінкам» обов'язкова до активації. Увімкніть опцію та збережіться. Це дозволить знизити навантаження на сервер, якщо ваші посилання на ваші зображення будуть розміщені поза вашим сайтом. Це ніяк не впливає на автопостинг у соціальні мережі та інші місця.

Детектування 404

Передостання вкладка «Детектування 404» також є обов'язковою до активації. Увімкніть опцію "Enable 404 IP Detection and Lockout". Це налаштування відповідає за блокування IP-адрес, з яких за короткий проміжок часу здійснюють безліч запитів на неіснуючі сторінки. У більшості випадків це свідчить про атаку хакерів, у пошуку вразливої сторінки. Ви також можете додатково змінити час, на який буде забанена IP адреса зловмисника. У блоці URL перенаправлення при помилці 404, як правило, автоматично прописується адреса головного дзеркала сайту. Рекомендую цю адресу не міняти. На таблиці «Логи ошибок 404» виводяться дані про відвідування неіснуючих сторінок. Лог можна вивантажити у файл CSV.

Custom Rules

Остання вкладка «Custom Rules» виконує функцію додавання ваших особистих правил до фал.htaccess. Раджу без розуміння роботи налаштувань.htaccess нічого свого не вносити. Інакше сайт може перестати працювати.

Захист від брутфорс-атак

Брутфорс-атаки - це атаки спрямовані на перебір пароля та логіну, доки вірний варіант не буде знайдений. У цій групі налаштувань є п'ять вкладок, почнемо з першої:

Перейменувати сторінку логіна

Вкладка «Перейменувати сторінку логіна» містить два параметри, з яких у першому «Включити опцію перейменування сторінки логіна» потрібно встановити галку, а в другому «Адреса (URL) сторінки логіна» прописати адресу входу в адмінку. Адреса сторінки входу повинна відрізнятися від стандартного wp-admin, наприклад, thissismysite. Не забудьте зберегтися та запам'ятати адресу входу в адмінку. У моєму прикладі він буде mysite.ru/thisismysite, де mysite.ru – це адреса вашого сайту.

Захист від брутфорс-атак за допомогою куки

Переходимо до вкладки «Захист від брутфорс-атак за допомогою куки». Ви можете увімкнути опцію «На моєму сайті є пости або сторінки, закриті вбудованою функцією WordPress для захисту контенту паролем», якщо у вас є сторінки захищені паролем. У мене такі сторінки є. Щодо опції «На цьому сайті є тема або плагін, які використовують AJAX», то більшість сучасних тем та плагінів використовують технологію AJAX. Тому раджу включити і цю опцію. Налаштування «Активувати захист від брутфорс-атак» рекомендую не активувати, щоб уникнути блокування вашої IP-адреси з боку плагіна All In One WP Security. Справа в тому, що ви можете забути, і почистити файли cookie плагіна з ключем доступу. І щоб не вирішувати проблеми, яких можна було уникнути, рекомендую не ставити галку біля цієї опції, тим більше, сам плагін попереджає і лише з другої спроби дає можливість активувати ці налаштування.

CAPTCHA на логін

Вкладка «CAPTCHA на логін» містить корисні функції для додаткового захисту сторінки входу та відновлення пароля. Рекомендую встановити галки навпаки:

- Включити CAPTCHA на сторінці логіну

- Активувати форму CAPTCHA на зміненій сторінці логіну

- Активувати CAPTCHA на сторінці «втраченого пароля»

У блоці "Woocommerce Forms Captcha Settings" галки ставляться лише за умови використання плагіна для інтернет-магазину "Woocommerce".

Білий список для логіну

Рухаємось далі та переходимо до вкладки «Білий список для логіну». Цей параметр є додатковою лінією оборони, блокує доступ до сторінки логіну всім IP адресам, яких немає в білому списку. Якщо ви хочете, можете налаштувати цю опцію. Але, і ще раз але! Якщо у вас динамічна IP-адреса або виникла термінова необхідність зайти в адмінку, наприклад, з мобільного номера, а провайдер вам виділить іншу IP-адресу, то трапиться біда.

Бочка з медом (Honeypot)

Остання вкладка «Бочка з медом (Honeypot)» із групи налаштувань «Захист від брутфорс-атак» відповідає за блокування роботів, які намагаються заповнити поля авторизації. Як правило, роботи автоматично заповнюють всі поля, і опція «Бочка з медом» підсовує боту невидиме для очей користувача поле, яке автоматично заповнює бот. Якщо це відбувається, то плагін All In One WP Security автоматично блокує робота. Рекомендую включити опцію «Активувати медовий бочонок (honey pot) на сторінці логіну».

Захист від SPAM

Переходимо до наступної групи налаштувань «Захист від SPAM». Зараз нам перестає розглянути чотири вкладки:

Спам у коментарях

- Активувати CAPTCHA у формах для коментарів

- Блокувати спам-ботів від коментування

Відстеження IP-адрес спаму в коментарях

Ще одна вкладка для статистики «Відстеження IP-адрес спаму в коментарях». Безперечно, опції в цій вкладці вносять добрість. Рекомендую поставити галку біля пункту "Включити автоматичний блок IP-адрес Коментар до спаму". Збережіться.

Далі, в полі «Мінімальна кількість коментарів розцінених як СПАМ» встановіть значення 5. Зверніть увагу на блок «Список IP-адрес спаммерів», який відповідає за фільтрацію коментарів. Якщо вам потрібно знайти IP адреси, які були викриті в спамі хоча б один раз, встановіть значення "1" і клацніть "Знайти IP-адреси". Якщо, наприклад, 3 разу, то значення «3» тощо. Думаю, сенс ви вловили. Результати будуть відображені в таблиці "Список IP-адрес спаммерів".

BuddyPress та BBPress

У вкладках BuddyPress і BBPress можна включити капчу у формі реєстрації. BuddyPress та BBPress - це плагіни. BuddyPress допомагає створити на базі двигуна WordPress соціальну мережу, а плагін BBPress форум. Якщо ви не користуєтеся цими модифікаціями, то параметри у відповідних вкладках будуть відсутні.

Сканер

Передостання група налаштувань "Сканер" відповідає за регулярне сканування сайту на наявність шкідливого коду та файлів. Тут ви можете побачити лише дві вкладки:

Відстеження змін у файлах

У першій вкладці «Відстеження змін у файлах» можна просканувати сайт негайно, натиснувши кнопку «Сканувати зараз».

Уясніть одну просту річ - жоден плагін не зможе захистити ваш сайт від гуру-хакерів! Тому, у разі лиха, плагін All In One WP Security після сканування повідомить нам про наявність слідів злому. Рекомендую включити опцію "Активувати автоматичне сканування змін файлів", а частоту сканування встановити хоча б кожні два дні. Частота сканування залежить від поточного навантаження на ваш сайт. І якщо час завантаження сайту в пік відвідуваності збільшується, подумайте про зміну тарифного плану або перехід на виділений сервер, щоб сканер плагіна All In One WP Security не створював надмірне навантаження на сервер.

Поля "Ігнорувати файли наступних типів" та "Ігнорувати певні файли та папки" заповнюються індивідуально, за вашим бажанням. Також раджу активувати опцію «Надіслати Email коли знайдено зміну», щоб завжди бути в курсі будь-яких змін у файлах. Можна вказати кілька електронних адрес. Після налаштування збережіться.

Сканування від шкідливих програм

Друга вкладка «Сканування від шкідливих програм» призначена для реєстрації на сайті розробників плагіна з метою регулярного сканування сайту на платній основі. Це дозволить значно зменшити навантаження на сервер під час сканування. Хто хоче платити гроші, будь ласка, це ваше право. Але я не бачу особливого сенсу укладати договір на таке обслуговування блогу.

Різне

Остання група налаштувань «Різне» містить три вкладки:

Захист від копіювання

У першій вкладці «Захист від копіювання» можна заблокувати такі функції:

- Права кнопка

- Позначка тексту

- Копіювати

Обмеження діятимуть на всіх сторінках, доступних користувачам. Якщо у вас корисних блог, на якому люди можуть багато чого почерпнути собі в джерело знань, то не рекомендую включати цю функцію. Особисто мені незручно, коли я не можу скопіювати ділянку тексту із важливою для мене інформацією.

Фрейми

Вкладка «Фрейми» відповідає за блокування показу змісту вашого сайту між тегами frame та iframe. Які вже який рік визнані небезпечними і часто зазнають злому. Наприклад, 1С Бітрікс за замовчуванням блокує ці теги.

Users Enumeration

Остання вкладка та останнє налаштування плагіна All In One WP Security, яку ми розглянемо, «Users Enumeration». Рекомендую включити опцію «Вимкнути перелік користувачів», щоб закрити можливість ботам ікати інформацію про користувачів, яких можна побачити, наприклад, як коментатори. Це певною мірою створює захисний бар'єр для користувачів сайту, тим самим захищає обліковий запис адміністратора.

На цьому розбір польотів із плагіном All In One WP Security завершено. Ви тільки що прочитали величезну статтю, яку можна порівняти з десятьма звичайними статтями. Сподіваюся, пояснив доступною мовою. Постають запитання привабливо ставте їх у коментарях. Дякую за увагу.

Захист сайту завжди є важливим аспектом у його створенні та тривалому використанні. Незважаючи на високий рівень безпеки WordPress, можна і навіть потрібно робити свій внесок, щоб максимально себе огородити від небажаних загроз. І не варто нехтувати всіма можливими варіантами, враховуючи, що постійно є небезпека потенційних атак та вірусів.

Перші заходи, які можна вжити щодо захисту WordPress – встановлення плагінів безпеки. На щастя, в офіційному репозиторії їх налічується велика кількість платних і безкоштовних. Нам залишається тільки вибрати який саме використовувати, виходячи з його функціональності. У сьогоднішньому огляді пропоную розглянути потужний плагін для захисту WordPress. All In One WP Security & Firewallз великим набором функцій.

Короткий опис плагіна All In One WP Security & Firewall

Плагін поєднує великий список інструментів, за допомогою яких можна вирішувати від найдрібніших до великих завдань. Це може значно зменшити ризик небезпеки і перейти на новий рівень безпеки. All In One WP Security дуже простий у використанні і має три ступені складності - від простого до просунутого.

Зараз плагін перекладено кількома мовами, включаючи російську. Щоправда, подекуди можна виявити неповний переклад, але таких місць дуже мало. Незважаючи на численні функціонали, плагін використовує мінімум ресурсів, що дозволяє не навантажувати сайт. І за всіх його можливостей він абсолютно безкоштовний.

Налаштування плагіна All In One WP Security & Firewall

Пропоную пропустити перелік усіх його функцій, а одразу перейти до налаштувань, де у подробицях розберемо кожен пункт. Це якраз і буде прайс-лист плагіна, тільки з одночасним розбором.

Після встановлення та активації плагіна в панелі інструментів у вас додасться нова вкладка « ».

Ось усі пункти, з якими постараємося познайомитись.

Панель управління

Тут виводиться збір інформації про рівень захисту вашого сайту, діаграма безпеки, статус найважливіших функцій. Інші вкладки, на цій же сторінці, відповідно показують інформацію про систему, заблокованих IP-адрес, чорний список і лог файлів. Для спостереження запам'ятайте, який у вас поточний бал надійності та порівняйте його з отриманим після всіх налаштувань.

Налаштування

Спочатку, перед активацією будь-яких функцій, нам рекомендують створити резервну копію важливих файлів і БД. Такі запобіжні заходи будуть дуже доречними, так що не полінуйтеся виконати їх. Дві наступні вкладки допоможуть зробити резервну копію файлів. На вкладці « Загальні налаштування» Наведені нижче параметри скидають деякі параметри. Скористайтеся ними, якщо помітите некоректність у роботі сайту. Передостання вкладка « WP Version info» допоможе WordPress автоматично виводить на всіх сторінках сайту.

Зверніть увагу на два елементи із прапорцями, виділені на скріншоті. Перший показує рівень складності функції, а другий окуляри безпеки. Чим більше буде балів, тим вищий рівень важливості. Поставте галочку та натисніть кнопку « Збережіть налаштування», але тільки в тому випадку, якщо ви раніше самі не видаляли теги.

Остання вкладка « Імпорт експорт» допоможе позбавитися необхідності знову налаштовувати плагін, якщо вам доведеться його встановлювати заново або ставити на новий сайт. Достатньо лише експортувати налаштування у вигляді окремого файлу, а потім просто імпортувати їх.

Увага! Наприкінці статті ви зможете знайти посилання на завантаження файлу налаштувань плагіна All In One WP Security & Firewall з цього уроку.

Адміністратори

Цей розділ відповідає за використання імені адміністратора та відображення імені адміністратора на сайті. Як відомо, не можна застосовувати однаковий логін та ім'я, яке виводиться у посаді як автор статті. Якщо у вас є така проблема, плагін видасть повідомлення і попросить змінити ім'я на коректне. Остання вкладка « Пароль» перевіряє надійність пароля та покаже приблизний час для його підбору.

Один із безлічі способів злому сайту є багаторазові спроби підбору паролів або, іншими словами, називають Брутфорс-атака. Наше завдання полягає в тому, щоб обмежити кількість спроб введення, а також вжити наступних заходів щодо IP-адрес зломщиків. Позначте галочками пункти, як показано на скріншоті, та натисніть кнопку « Зберегти».

Всі інші вкладки в цьому розділі показують загальну інформацію щодо вже заблокованих IP-адрес та невдалих спроб входу. Можна ще звернути увагу на вкладку « Автоматичне розлогінення користувачів». Ставте галочку, щоб через вказаний час закінчувалася сесія авторизації адміну (вихід з акаунту). Це корисно тоді, коли ваш комп'ютер або ноутбук користується хтось ще, крім вас.

Реєстрація користувача

Цей розділ більше стосується тих сайтів, у яких відкрита форма реєстрації. Тут можна поставити галочку для ручного підтвердження реєстрації користувача, а також додати капку на сторінку реєстрації.

Захист Бази даних

Ласий шматочок для недоброзичливця – це доступ до Бази даних, де зберігаються всі налаштування та контент. Одним із способів посилити захист БД від SQL-ін'єкцій є зміна стандартного префікса баз даних wp_ на унікальний. Про це я вже говорив у статті «Новини».

Відзначаємо галочкою пункт і тиснемо « Змінити префікс таблиць». Після цього розпочнеться процес зміни та оновлення деяких файлів. У другій вкладці налаштовуємо автоматичне створення бекапу БД.

Префікс таблиць БД

Резервне копіювання БД

Захист файлової системи

Відключаємо права на редагування файлів з адмін-панелі, закриваємо доступ до файлів та змінюємо дозволи папок\файлів на рекомендовані.

WHOIS-пошук

Чорний список

З цією функцією потрібно бути обережнішим, оскільки є ймовірність блокування вашого IP до доступу адмін входу. Активуйте за бажанням.

Файрволл

Тут налаштовуються серйозніші функції, окремі з яких можуть навіть порушити працездатність сайту. Біля кожного параметра є короткий опис, який пояснює принцип їхньої роботи. Я наголосив на наступних пунктах, а останню вкладку залишив без змін.

Баз. правила файрволла

Дод. правила файрволла

6G Blacklist Firewall Rules

Інтернет-боти

Запобігти хотлінкам

Детектування 404

Захист від брутфорс-атак

Продовжуємо боротьбу із брутфорс-атаками. На цей раз задіємо ефективний спосіб, а саме – змінимо адресу сторінки входу. Нам пропонують для цього два варіанти: або через куки, або звичайним шляхом. Звертаю вашу увагу, що ці дві функції одночасно не можуть бути активовані.

Якщо ви користуєтеся лише одним браузером для входу до адмін-панелі, то вам підійде зміна на основі cookie. Відповідно, якщо заходите з різних браузерів та місць, то підійде звичайна зміна адреси. На вкладці « Капча» Включається виведення додаткового поля на сторінці логіна з математичним завданням.

На останній вкладці є дуже цікава функція – « Бочка з медом»(Солодкий термін). Суть її дуже проста: на сторінку входу додається нове поле заповнення, яке бачать лише роботи. А робот, у свою чергу, як правило, заповнює всі можливі поля та надсилає запит. І тим самим видає себе (адже справжній користувач не бачить це поле), внаслідок чого відбувається звичайне перенаправлення робота на свою IP-адресу.

Відстеження IP-адрес

Сканер

Сканер допоможе відстежувати зміну файлів і показувати точну дату та час, коли це сталося. Можна встановити автоматичне сканування, вказавши певну частоту на вибраний період часу. Вкладка « Сканування від шкідливих програм» - Це окремий сервіс.

Функція « Сканування бази данихтимчасово є деактивованою. Розробники обіцяють найближчим часом її переробити та подати у робочому стані.

Режим обслуговування

Закривається доступ користувачам до сайту, крім адміну, та .

Різне

В останньому розділі всі функції менш важливі і можуть бути активовані на власний розсуд.

Висновок

У цій статті ми розберемо налаштування плагіна iThemes Security, завдяки якому забезпечується комплексний захист сайту WordPress. Плагін враховує практично все, що необхідно для забезпечення безпеки сайту WordPress. Плагін iThemes Security надає комплекс послуг, які включають захист WordPress від злому, захист адмінки WordPress та захист сайту від ботів. iThemes Security найкращий безкоштовний плагін захисту WordPress. З ним ваш сайт буде досить добре захищений від різних вірусів та атак хакерів.

Якщо сайт перестав працювати, не лякайтеся, вам потрібно підключитися через FTP до сайту, або відкрити файловий менеджер в панелі управління хостингу і перейменувати, або видалити папку з плагіном. Це крайня міра, якщо раптом iThemes Security заблокував адмінку або після включення будь-якої опції до iThemes Security сайт недоступний або зависає. Швидше за все, сайт поновить працездатність. Якщо ні, відновіть сайт із резервної копії.

Давайте розглянемо параметри, які необхідно задати, щоб забезпечити комплексну і повноцінну безпеку WordPress. Щоб потрапити в налаштування плагіна, зайдіть в адміністративну панель WordPress ⇒ Security ⇒ Настройки. Сподіваюся, ви зробили резервну копію сайту. Першу вкладку «Security Check» (перевірка безпеки), натисніть «Configure Settings»:  Далі відкриється вікно налаштувань. Якщо ми натиснемо Secure Site, плагін встановить рекомендовані налаштування безпеки:

Далі відкриється вікно налаштувань. Якщо ми натиснемо Secure Site, плагін встановить рекомендовані налаштування безпеки:  В принципі, це і є основні налаштування iThemes Security. Ви можете натиснути на цю кнопку, і налаштування буде завершено. Але я рекомендую цього не робити, оскільки може порушити роботу сайту. Краще досконало розібратися в налаштуваннях, ніж натиснути на одну кнопку та втратити доступ до сайту.

В принципі, це і є основні налаштування iThemes Security. Ви можете натиснути на цю кнопку, і налаштування буде завершено. Але я рекомендую цього не робити, оскільки може порушити роботу сайту. Краще досконало розібратися в налаштуваннях, ніж натиснути на одну кнопку та втратити доступ до сайту.

Наступна вкладка налаштування «Основні налаштування» натисніть «Configure Settings»:  Тут обов'язково потрібно поставити галочку навпроти напису "Вносити зміни до файлів" і зберегтися. Щоб плагін ефективно функціонував, йому потрібний доступ до файлів wp-config.php та .htaccess. Ставлячи галочку, ви надаєте плагіну цей доступ:

Тут обов'язково потрібно поставити галочку навпроти напису "Вносити зміни до файлів" і зберегтися. Щоб плагін ефективно функціонував, йому потрібний доступ до файлів wp-config.php та .htaccess. Ставлячи галочку, ви надаєте плагіну цей доступ:  Інші налаштування в цій вкладці рекомендую залишити за замовчуванням.

Інші налаштування в цій вкладці рекомендую залишити за замовчуванням.

Наступна опція це «Відстеження помилки 404». Що це таке? Уявіть ситуацію, коли користувач на вашому сайті запитує велику кількість сторінок, що не існують. Якщо це одна або дві сторінки, тоді немає нічого страшного, але якщо ця періодичність повторюється, це говорить про те, що зловмисник намагається знайти вразливість сайту для його злому, адже простий відвідувач шукає інформацію на реальних сторінках. Якщо iThemes Security помічає подібну активність, користувач блокується. Щоб увімкнути цю опцію, натисніть "Enable". Я рекомендую увімкнути це налаштування (після включення всі налаштування цієї опції залишайте за замовчуванням):  Наступне налаштування це «Режим «Немає на місці»». Якщо ви від'їжджаєте на певний період, і у вас не буде можливості заходити в адміністративну панель WordPress, можете включити цю опцію, вказавши в налаштуваннях проміжок часу, який ви не будете. У цей час ні ви, ні хтось інший не зможе зайти до панелі адміністратора. Не рекомендую включати це налаштування, оскільки у вас може виникнути необхідність зайти в адмінку, але такої можливості на вказаний в налаштуваннях період часу не буде:

Наступне налаштування це «Режим «Немає на місці»». Якщо ви від'їжджаєте на певний період, і у вас не буде можливості заходити в адміністративну панель WordPress, можете включити цю опцію, вказавши в налаштуваннях проміжок часу, який ви не будете. У цей час ні ви, ні хтось інший не зможе зайти до панелі адміністратора. Не рекомендую включати це налаштування, оскільки у вас може виникнути необхідність зайти в адмінку, але такої можливості на вказаний в налаштуваннях період часу не буде:  Заблоковані користувачі Тут можна вказати, з яких ip адрес не можна заходити на ваш сайт. Рекомендую "Включити чорний список від сайту HackRepair.com", тут зібрані ip адреси, з яких помічені атаки хакерів. Також, поставте галочку навпроти напису «Ban List», тут можна вручну вписати адреси ip, яким ви хочете заборонити доступ до сайту:

Заблоковані користувачі Тут можна вказати, з яких ip адрес не можна заходити на ваш сайт. Рекомендую "Включити чорний список від сайту HackRepair.com", тут зібрані ip адреси, з яких помічені атаки хакерів. Також, поставте галочку навпроти напису «Ban List», тут можна вручну вписати адреси ip, яким ви хочете заборонити доступ до сайту:  Local Brute Force Protection. Це захист від вибору паролів. Потрібно обов'язково включити. Якщо плагін зауважує, що відвідувач велику кількість разів намагається підібрати логін та пароль і йому видає помилку, це означає, що сайт намагаються зламати. За замовчуванням встановлено 5 спроб невдалого введення логіну або пароля, після чого ip-адреса блокується, рекомендую нічого не змінювати:

Local Brute Force Protection. Це захист від вибору паролів. Потрібно обов'язково включити. Якщо плагін зауважує, що відвідувач велику кількість разів намагається підібрати логін та пароль і йому видає помилку, це означає, що сайт намагаються зламати. За замовчуванням встановлено 5 спроб невдалого введення логіну або пароля, після чого ip-адреса блокується, рекомендую нічого не змінювати:  Резервні копії бази даних. Тут можна налаштувати автоматичне створення резервної копії бази даних з подальшим надсиланням на ваш e-mail. Рекомендую увімкнути цю опцію. Потрібно налаштувати створення бази даних за розкладом, для цього включити опцію «Створити розклад резервного копіювання бази даних» та виставте періодичність резервного копіювання, 3 дні, на мій погляд, достатньо. Інші налаштування залишаємо за замовчуванням. Після включення цього налаштування на вашу пошту автоматично надходитиме резервна копія бази даних, що дуже зручно:

Резервні копії бази даних. Тут можна налаштувати автоматичне створення резервної копії бази даних з подальшим надсиланням на ваш e-mail. Рекомендую увімкнути цю опцію. Потрібно налаштувати створення бази даних за розкладом, для цього включити опцію «Створити розклад резервного копіювання бази даних» та виставте періодичність резервного копіювання, 3 дні, на мій погляд, достатньо. Інші налаштування залишаємо за замовчуванням. Після включення цього налаштування на вашу пошту автоматично надходитиме резервна копія бази даних, що дуже зручно:  Виявлення змін файлів. Ця опція відстежує зміни у файлах щодо наявності вразливості. Не рекомендую включати це налаштування:

Виявлення змін файлів. Ця опція відстежує зміни у файлах щодо наявності вразливості. Не рекомендую включати це налаштування:  File Permissions. Це доступ до файлів. Тут налаштовувати нічого не потрібно, опція просто показує рівень захищеності тих чи інших файлів.

File Permissions. Це доступ до файлів. Тут налаштовувати нічого не потрібно, опція просто показує рівень захищеності тих чи інших файлів.

Network Brute Force Protection. Включаємо обов'язково. Ця опція автоматично забороняє доступ до сайту користувачам, які намагалися зламати вхід на інші сайти:  SSL. Налаштування дозволяє увімкнути SSL шифрування для всього або частини вашого сайту. Не рекомендую вмикати цю опцію.

SSL. Налаштування дозволяє увімкнути SSL шифрування для всього або частини вашого сайту. Не рекомендую вмикати цю опцію.

Strong Password Enforcement. Змушує зареєстрованих користувачів використовувати складні паролі. Марна опція, як на мене, включати не рекомендую.

Тонка підстроювання системи та Підстроювання WordPress. Це просунуті настройки для досвідчених користувачів. Їх активація може призвести до помилок роботи сайту, конфліктів із темами або плагінами. Настійно не рекомендую вмикати ці налаштування. Якщо ж ви все ж наважитеся налаштувати ці функції, включайте кожен пункт окремо і відразу ж перевіряйте працездатність сайту.  WordPress Солі. Дозволяє оновлювати ключі безпеки WordPress. Ще одна непотрібна функція, не рекомендую її включати.

WordPress Солі. Дозволяє оновлювати ключі безпеки WordPress. Ще одна непотрібна функція, не рекомендую її включати.

Змінити сторінку входу до адмінки WordPress. Дуже дієвим способом захисту сайту є зміна стандартної сторінки входу в WordPress. За промовчанням на всіх сайтах увійти до WordPress можна за посиланням сайт.ru/wp-admin. За допомогою iThemes Security можна сховати сторінку входу на сайт.

Для цього в налаштуваннях натисніть Advanced, на вкладці Сховати сторінку входу на сайт натисніть Configure Settings:  Потім поставте галочку навпроти напису "Приховати сторінку входу в систему":

Потім поставте галочку навпроти напису "Приховати сторінку входу в систему":  Потім у полі навпроти напису «Посилання на сторінку входу» введіть будь-яке слово латинськими літерами, наприклад vhodnasajt, і збережіть зміни.

Потім у полі навпроти напису «Посилання на сторінку входу» введіть будь-яке слово латинськими літерами, наприклад vhodnasajt, і збережіть зміни.  . Тепер тільки ви знаєте, за яким посиланням можна увійти в адмінку сайту. Звичайно, це підвищує безпеку WordPress. Важливо! Запишіть це посилання, якщо ви забудете його, відновити вхід на сайт буде дуже складно. Включати цю опцію чи ні, вирішувати лише вам. Я її не використовую.

. Тепер тільки ви знаєте, за яким посиланням можна увійти в адмінку сайту. Звичайно, це підвищує безпеку WordPress. Важливо! Запишіть це посилання, якщо ви забудете його, відновити вхід на сайт буде дуже складно. Включати цю опцію чи ні, вирішувати лише вам. Я її не використовую.

iThemes Security Pro. Платна версія плагіна, яка має розширені функції захисту. Дозволяє включити двох факторну автентифікацію, заплановане сканування шкідливих програм, інтеграцію Google рекапчі, можна буде зв'язатися з технічною підтримкою плагіна. Якщо у вас великий, популярний сайт, можливо, варто подумати про купівлю pro версії. На мій погляд, стандартних налаштувань плагіна цілком достатньо для забезпечення безпеки сайту.  Якщо ви шукаєте плагіни, які можуть забезпечити безпеку WordPress, iThemes Security найкраще рішення. Завдяки гнучким налаштуванням та широкому функціоналу ваш сайт буде максимально захищений від злому та атак ботів.

Якщо ви шукаєте плагіни, які можуть забезпечити безпеку WordPress, iThemes Security найкраще рішення. Завдяки гнучким налаштуванням та широкому функціоналу ваш сайт буде максимально захищений від злому та атак ботів.

✓

WordPress - мабуть, найпопулярніша і разом з тим одна з платформ, що найчастіше зламуються. Чомусь існує думка, що якщо ваш сайт особливо нікому не цікавий, то й зламувати його не будуть – навіщо? Насправді загроза злому є буквально у кожного сайту (і не лише на WordPress), тому важливо дбати про захист своєї сторінки. Що можна зробити - а точніше, які плагіни встановити - про це я розповім у цій статті.

Ці поради будуть корисні не тільки у роботі з WordPress, але і з будь-якою іншою CMS. Вони базові, але, як показує практика, однаково є люди, які про них не знають. Навіщо це все робити? Щоб ускладнити життя зловмиснику. Використовуючи дані, які встановлюються за умовчанням, хакер може відносно легко зламати ваш сайт та вашу базу даних. Тому потрібно зробити таке.

1. Змініть ім'я користувача з admin на інше.

Щоб це зробити, вам потрібно спочатку створити нового користувача як адміністратора. Зробити це можна ось тут:

Після створення користувача зайдіть під його обліковий запис і у списку «Всі користувачі» видаліть обліковий запис “admin”. При цьому новий логін постарайтеся зробити якимось відносно складним, хоча б складним з кількох слів: vasyapupkin99. Можете свій нікнейм використовувати, наприклад.

Про пароль писати не буду - краще скористатися тим, який згенерує вам Wordpress на стадії створення облікового запису, а не вигадувати якийсь свій (який, швидше за все, буде легшим).

2. Змінити префікс бази даних із wp на інший.

Існує два шляхи зробити це: або самостійно правлячи таблиці в phpMyAdmin (або навіть просто у файловому менеджері), або через плагін. Коротко розповім про обидва варіанти.

Зміна через phpMyAdmin

Відразу скажу, що ця дія вимагає уваги до деталей та деякого досвіду роботи у phpMyAdmin.

Насамперед створіть бекап бази даних - він допоможе вам відновити інформацію, якщо щось пішло не так (або ви десь щось відредагували).

Тепер зайдіть у файловий менеджер і знайдіть файл wp-config.php, у ньому рядок $table_prefix = "wp_";

"wp" треба змінити на щось інше, менш пов'язане з WordPress та базами даних. Можна міняти навіть на довільний набір букв і цифр (але вам потрібно запам'ятати або записати).

"wp" треба змінити на щось інше, менш пов'язане з WordPress та базами даних. Можна міняти навіть на довільний набір букв і цифр (але вам потрібно запам'ятати або записати).

Увага.Найкраще робити це зміна на щойно встановленому WordPress. На вже запущених сайтах інформації більше – більше даних доведеться змінювати.

Після цього зайдіть у phpMyAdmin (на хостингу Timeweb це можна зробити прямо через панель управління) та знайдіть базу даних для потрібного сайту. Усі таблиці цієї бази даних потрібно перейменувати, замість “wp_” підставляючи те, що вже написали вище.

Як перейменувати: вибираєте таблицю в лівому стовпці, натискаєте вкладку «Операції», далі дивіться блок «Параметри таблиці» та рядок «Перейменувати таблицю». Після внесення змін не забудьте натиснути "Вперед".

Після цього шукайте таблицю “…_options”. Вибравши її, натисніть «Огляд» - у вмісті приблизно на другийсторінці у стовпці "meta_key" ви побачите wp_user_roles - зміните префікс "wp" на той, який ви зараз збираєтеся використовувати. Збережіть зміни.

Наступна таблиця для зміни – “…_usermeta” – аналогічно подивіться її вміст і змініть всі старі префікси на нові.

Якщо після редагування у вас щось стало працювати не так чи взагалі перестало працювати, перевіряйте, чи всі зміни ви внесли. У крайньому випадку використовуйте бекап.

Зміна через плагін

Цей плагін не потребує представлення, тому відразу перейду до того, що необхідно зробити.

Після того, як ви встановили та активували плагін, зайдіть у розділ «Захист Бази даних». Там ви побачите рядок "Сгенерувати новий префікс таблиць БД" - напишіть той префікс, який хочете поставити (або поставте галочку біля "Позначте, щоб плагін сам згенерував префікс довжиною 6 випадкових символів"), і натисніть "Змінити префікс таблиць". Після цього нижче ви побачите звіт від зміни префікса. Щоб переконатися, що очікуваний результат досягнуто, зайдіть у phpMyAdmin.

Ще раз нагадаю, що робити це потрібно на новому сайті без статей, оскільки, якщо на сайті вже є багато інформації, плагін може спрацювати некоректно.

All In One WP Security & Firewall

Якщо ми вже перейшли до використання цього плагіна, то розповім про інші речі, завдяки яким можна підвищити захист вашого сайту.

У розділі "Налаштування" плагіна перейдіть у вкладку "WP version info" і поставте галочку поряд з "Видалення мета-даних WP Generator". Так як хакери часто ґрунтуються на інформації, яку містять мета-дані, то буде зайвим прибрати цю інформацію з коду сторінки.

До речі, якщо ви все ще не змінили ім'я адміністратора (дотримуючись поради вище), то зробити це можна і через цей плагін - у вкладці «Адміністратори». Просто напишіть нове ім'я користувача і ще раз авторизуйтеся на панелі (пароль залишається тим самим).

Тут ви можете бачити вкладку «CAPTCHA при реєстрації» - також активуйте цей пункт.

Тепер переходимо до розділу "Файрволл" - тут ставимо галочку в блоках "Основні функції брандмауера". Решту можете увімкнути/залишити вимкненим за власним бажанням.

Розділ «Захист від брутфорс-атак»: вам потрібно включити опцію перейменування сторінки логіну та написати бажану адресу у графі нижче. Тут важливо зрозуміти - ця адреса буде використовуватися для входу в адмінку, життєво важливо його запам'ятати!

З цим плагіном ми закінчили, переходимо до наступного.

AntiVirus

Цей плагін сканує файли сайту щодо шкідливого коду. Користуватися ним досить просто - після встановлення зайдіть в його налаштування та натисніть "Scan the theme templates now", після цього всі файли вашої теми будуть перевірені.

Тут же ви можете налаштувати щоденну перевірку зі звітом на email.

Під час перевірки плагін підсвічує код, який видався йому підозрілим. При цьому всі зауваження вам краще перевіряти уважно – не завжди йдеться саме про вірус. Якщо ви не маєте навичок у програмуванні, то можете просто порівняти знайдений рядок коду з рядком у коді цієї ж теми сайту на вашому комп'ютері або у розробника. Якщо запис присутній спочатку, то побоюватися його не потрібно.

Як і інші активні плагіни, AntiVirus навантажує сервер (а значить ваш сайт працює повільніше), тому краще користуватися ним час від часу, ніж постійно тримати в активному стані.

Wordfence Security

Цей плагін по функціоналу схожий на попередній, ними можна користуватися паралельно, гірше не буде. Так само встановіть, активуйте, перейдіть у вкладку "Scan" і натисніть на велику синю кнопку "Start a Wordfence Scan". Деякі можливості доступні тільки для оплачених (преміум) акаунтів, але базовий функціонал теж непоганий. Якщо з вашим сайтом все добре, ви побачите зелений напис “Congratulations! No security problems були detected by Wordfence”.

Розповім ще про інші плагіни, які також можна використовувати для захисту сайту.

Sucuri Security

Взагалі Sucuri – це компанія, яка спеціалізується на захисті веб-сайтів, тому вони надають захист для будь-якого сайту (не лише WordPress). Плагін від цієї серйозної компанії з великою репутацією має широкий функціонал, що представляє повний цикл захисту сайту, включаючи попередження злому та атаки на ваш сайт. Можна користуватися безкоштовною версією, а можна купити платну за 16,66 $ на місяць - сума немаленька, але за такий діапазон захисних інструментів цілком обґрунтована.

Для того, щоб користуватися безкоштовною версією, після встановлення вам буде необхідно згенерувати безкоштовний ключ (у синьому блоці зверху потрібно буде натиснути кнопку “Generate API Key”, перевірити, чи введені дані коректні, і надіслати заявку.

iThemes Security

Якщо Sucuri Security можна назвати найкращим платним плагіном захисту, то iThemes Security часто називають найкращим безкоштовним плагіном, який варто встановити для безпеки вашого сайту. Тим більше, що зараз у нього понад 800 тисяч установок!

Про функціонал багато писати не буду – як і всі інші плагіни, iThemes Security спрямований на захист вашого сайту від більшості речей, які можуть йому загрожувати, та водночас на перевірку існуючого стану сайту. До речі, раніше плагін називався Better WP Security – можливо, хтось пам'ятає його за цією назвою.

Якщо загалом говорити про його функції, то можна виділити такі сторони цього плагіна:

- приховування та видалення потенційно вразливих елементів (про це було написано на початку статті – зміна логіна адміністратора, префікса бази даних тощо);

- захист сайту від атак (сканування на наявність уразливостей, захист від брутфорсу, шифрування адмінки тощо);

- моніторинг сайту (на наявність раптових змін, блокувань тощо);

- відновлення (резервне копіювання у разі непередбаченої ситуації).

Тепер перейдемо до використання цього плагіна.

Налаштування iThemes Security

Почну з того, що у нього є і PRO (тобто більш розширена) платна версія, тому в безкоштовній версії доступні не всі можливості цього плагіна (але їх все одно багато).

Після встановлення активуйте плагін і перейдіть до розділу «Налаштування». У синьому блоці зверху ви зможете увімкнути захист від злому методом повного перебору (Network Brute Force Protection) – для цього потрібно запросити API ключ, який автоматично буде доданий до налаштувань (але також надісланий вам на пошту).

Натисніть “ Security Check” (самий верхній лівий блок або в меню під параметрами) і натисніть “Secure site”. Після цього ви побачите список увімкнених модулів.

Наступний блок - « Основні налаштування» (Праворуч від "Security Check"). Так як плагін майже повністю переведений, кожен пункт має свою розшифровку - раджу пробігтися по них усім і подивитися, що з цього найбільш актуально для вас (навіть якщо не користуватиметеся, знатимете, де що знаходиться).

В режимі " Нема на місцье» ви можете встановити час, коли адміністративна панель буде недоступною. На постійній основі цим можна не користуватися, але ви можете використовувати це для підстрахування, коли ви далеко від комп'ютера. При цьому можна налаштувати як на постійній основі (наприклад, щоночі), так і один раз у певний день і період часу.

Блок « Заблоковані користувачі- тут все зрозуміло, поміщайте сюди всіх, кого потрібно заблокувати.

“Local Brute Force Protection” – це блок захищає від злому шляхом перебору паролів. У вас вже включено, налаштування можна залишити за замовчуванням.

« Резервні копії бази даних» - Налаштування резервного копіювання, у безкоштовній версії йдеться тільки про бази даних.

« Виявлення змін файлів» - дуже корисна функція, яка стежитиме за всіма змінами у файлах сайту; можна швидше відстежити активність, що раптово з'явилася на сайті. Обов'язково увімкніть.

“File Permissions” – блок показує права доступу до файлів.

“Network Brute Force Protection” - мережевий захист від брутфорсу полягає в тому, що якщо хакер намагався зламати чийсь інший сайт, доступ до вашого сайту у нього буде також заблокований, навіть якщо він ще не розпочав атаки на ваш сайт.

“SSL” – ви можете налаштувати використання SSL у цьому плагіні, то якщо у вас сайт на хостингу Timeweb, я раджу використовувати налаштування в панелі керування сайтом.

“Strong Password Enforcement” - якщо ваш сайт передбачає реєстрацію інших користувачів (форум, блог…), тоді це налаштування буде корисним, користувачам доведеться вибирати лише складні паролі для своїх облікових записів. В інших випадках її не можна використовувати.

« Тонка підстроювання системи» та « Підстроювання WordPress- ці додаткові налаштування потрібні для того, щоб ще більше посилити захист вашого сайту. Але є один нюанс – включення деяких налаштувань може вплинути на роботу плагінів. Тому не варто вибирати все одразу – включайте по одному пункту та перевіряйте працездатність вашого сайту.

Зрештою, « WordPress Солі- налаштування дозволяє додати до паролю секретний ключ, підібрати який буде набагато складніше, ніж пароль окремо. Зазвичай, це випадковий набір символів, який додається при хешуванні. Періодично використовуйте це налаштування («Змінити WordPress Солі») для того, щоб змінити сіль.

Про розділи все. У платній версії їх більше, але і цілком вистачає для того, щоб захистити сайт від багатьох популярних видів злому.

Висновок

Плагіни – це суттєвий елемент безпеки вашого сайту, але хочу нагадати, що він не єдиний. Не забувайте стежити за оновленнями WordPress та плагінів, регулярно змінюйте паролі та робіть бекапи.